Презентация на тему: ЗАЩИТНЫЕ МЕХАНИЗМЫ И СРЕДСТВ

ЗАЩИТНЫЕ МЕХАНИЗМЫ И СРЕДСТВА

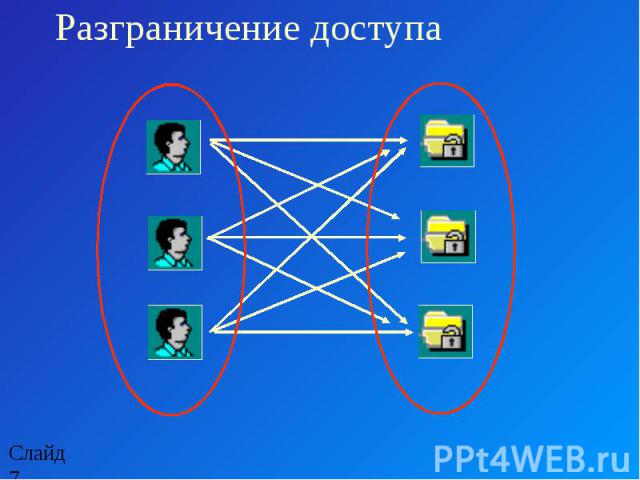

идентификация и аутентификация идентификация и аутентификация разграничение доступа (и авторизация) регистрация событий (аудит) контроль целостности криптографические механизмы механизмы защиты периметра сетей обнаружение атак сканирование (поиск) уязвимостей

Идентификация (субъекта или объекта): 1) именование (присвоение имен-идентификаторов); 2) опознавание (выделение конкретного из множества).

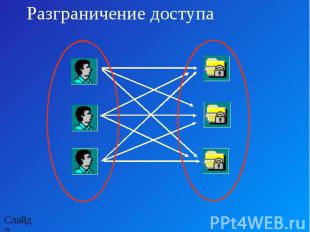

Диспетчер доступа

Матрица избирательного управления доступом

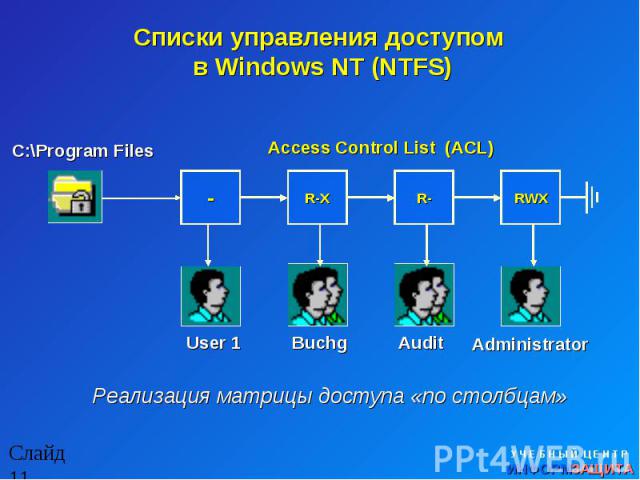

Списки управления доступом в Windows NT (NTFS)

Механизм контроля целостности предназначен для своевременного обнаружения фактов модификации (искажения, подмены) ресурсов системы (данных, программ, секторов дисков и т.п). Сравнение с эталоном, подсчет и проверка контрольных сумм и сигнатур (ЭЦП) и т.п.

Криптографические методы защиты позволяют решать следующие задачи: закрытие данных, хранимых в АС или передаваемых по каналам связи контроль целостности и аутентичности данных, хранимых в АС или передаваемых по каналам связи усиленная аутентификация абонентов

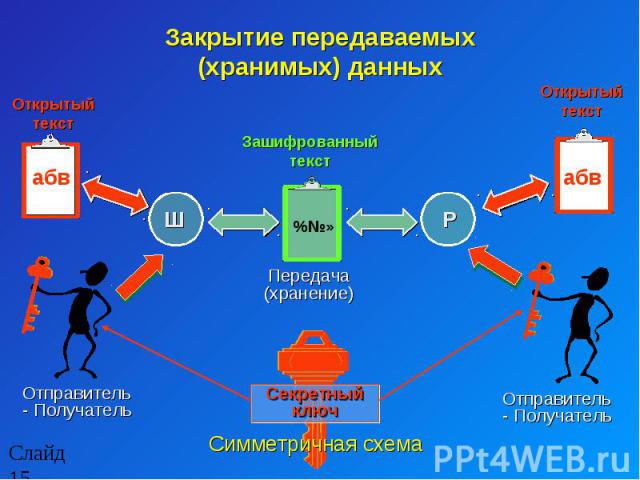

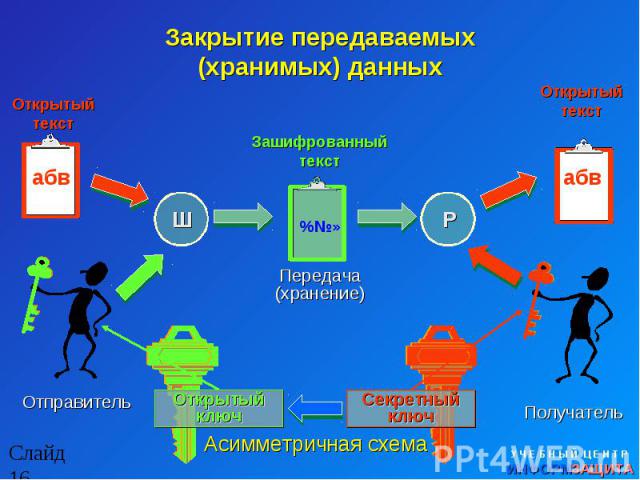

Закрытие передаваемых (хранимых) данных

Закрытие передаваемых (хранимых) данных

Подтверждение подлинности (авторства и целостности) документов

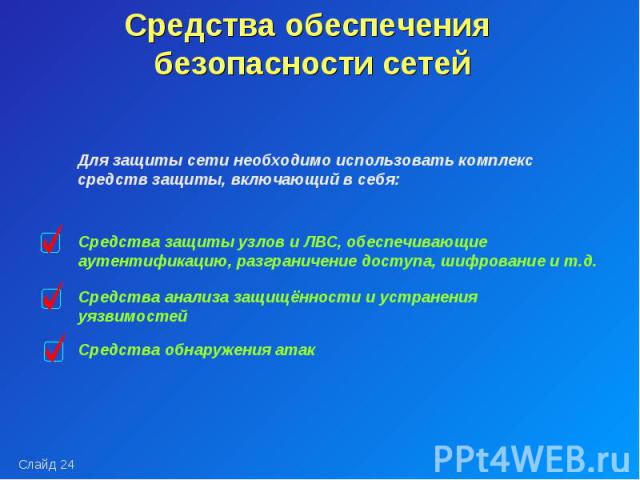

Защита периметра сетей

Поиск и устранение уязвимостей

Обнаружение атак

Раздел 1 - итоги