Презентация на тему: Защита почтовых сообщений и коммуникаций

Защита почтовых сообщений и коммуникаций

Криптографические Методы Защиты закрытие (шифрование) данных при хранении или передаче по каналам связи контроль целостности данных при хранении или передаче по каналам связи аутентификация абонентов (взаимодействующих сторон) разграничение ответственности сторон за счет обеспечения неотказуемости (доказательства авторства или источника сообщения)

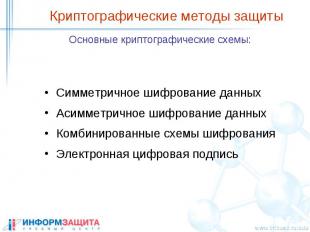

Криптографические методы защиты Симметричное шифрование данных Асимметричное шифрование данных Комбинированные схемы шифрования Электронная цифровая подпись

Симметричное шифрование

Асимметричное шифрование

Криптографические алгоритмы Симметричное шифрование Data Encryption Standard (DES) DES: 56 бит DESX: 128 бит Triple DES: 112 бит, 168 бит Rivest’s Cipher (RC) RC2, RC4: 40 бит, 56 бит, 128 бит Хеширование Message Digest (MD) MD2, MD4, MD5 Secure Hash Algorithm (SHA-1) Hashed Message Authentication Code (HMAC) Цифровая подпись Digital Signature Algorithm (DSA) RSA Digital Signature Обмен ключами Diffie-Hellman Key Agreement RSA Key Exchange

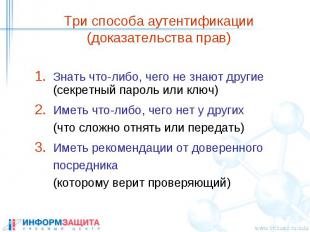

Три способа аутентификации (доказательства прав) Знать что-либо, чего не знают другие (секретный пароль или ключ) Иметь что-либо, чего нет у других (что сложно отнять или передать) Иметь рекомендации от доверенного посредника (которому верит проверяющий)

Третий способ аутентификации Иметь рекомендации от доверенного посредника (которому верит проверяющий)

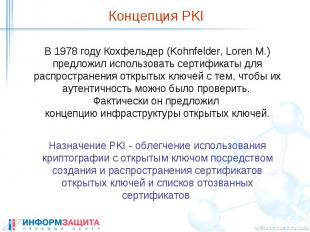

Концепция PKI

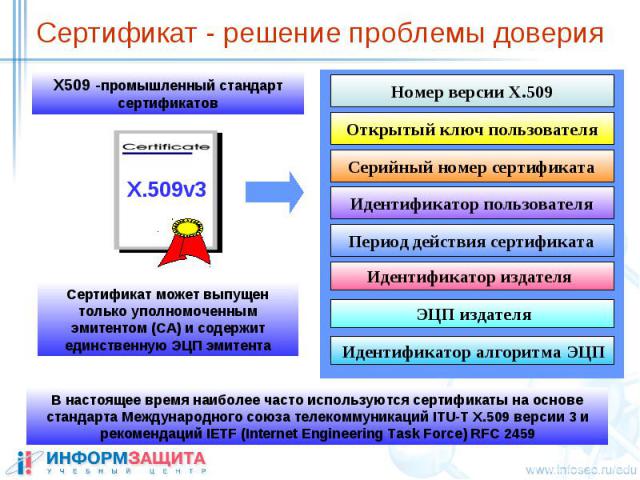

Сертификат - решение проблемы доверия

Инфраструктура открытых ключей

Орган сертификации

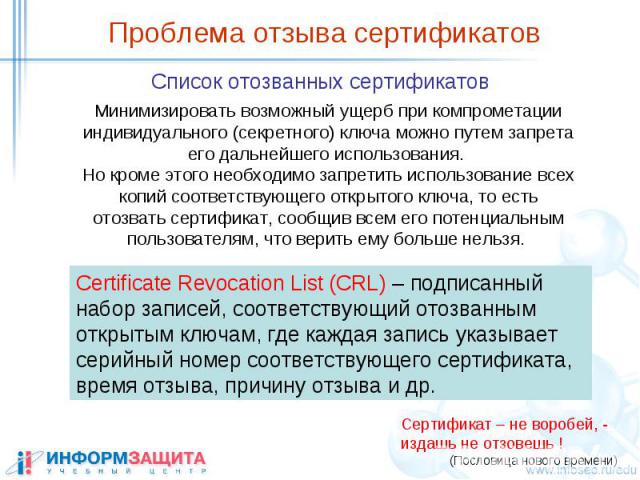

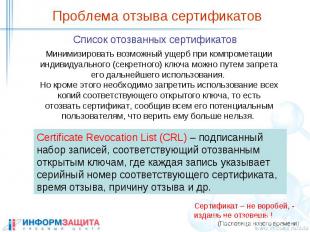

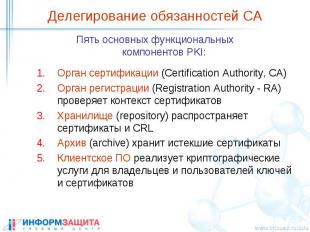

Делегирование обязанностей СА Орган сертификации (Certification Authority, CA) Орган регистрации (Registration Authority - RA) проверяет контекст сертификатов Хранилище (repository) распространяет сертификаты и CRL Архив (archive) хранит истекшие сертификаты Клиентское ПО реализует криптографические услуги для владельцев и пользователей ключей и сертификатов

Инфраструктура открытых ключей

Microsoft PKI

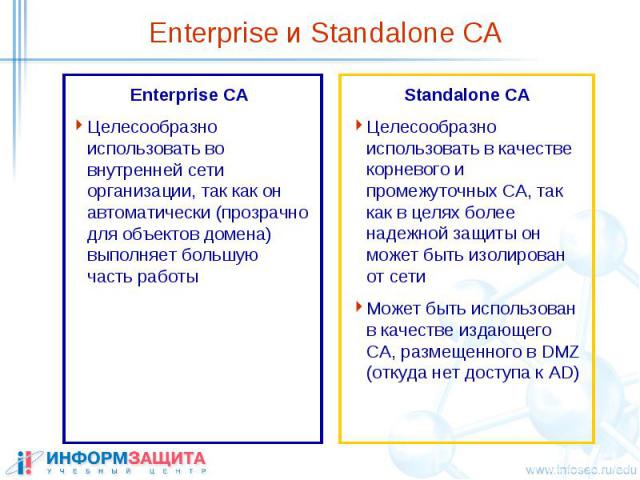

Microsoft Certificate Authority Два класса CA (Центров Сертификации) Enterprise CA (предприятия) Stand-Alone CA (автономный) Два типа СА (в иерархии) Root CA (корневой) Subordinate CA (подчиненный)

Enterprise и Standalone CA Standalone CA Целесообразно использовать в качестве корневого и промежуточных СА, так как в целях более надежной защиты он может быть изолирован от сети Может быть использован в качестве издающего СА, размещенного в DMZ (откуда нет доступа к AD)

Установка служб сертификации Microsoft Certificate Services

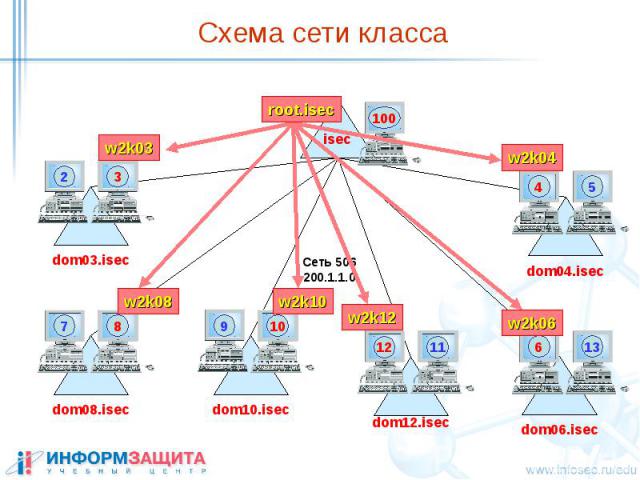

Схема сети класса

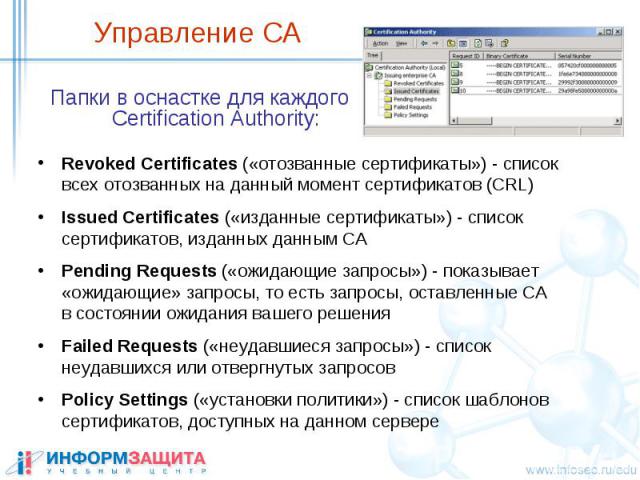

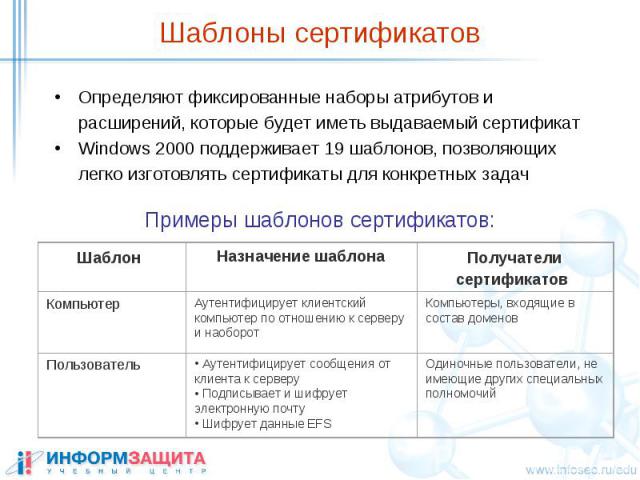

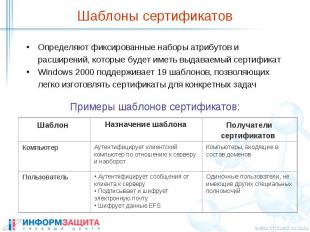

Шаблоны сертификатов

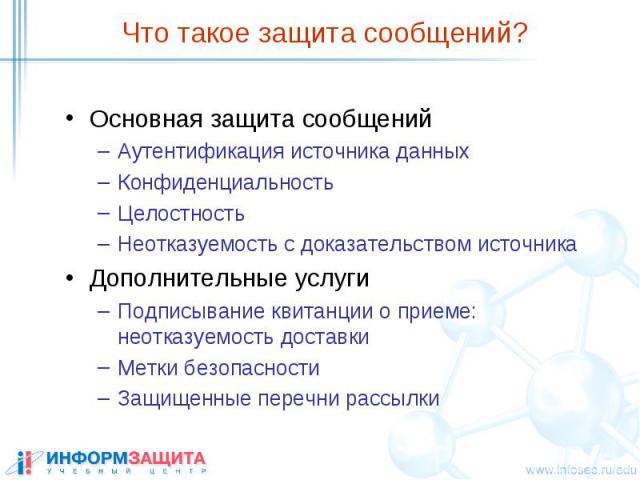

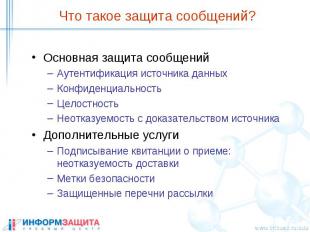

Что такое защита сообщений? Основная защита сообщений Аутентификация источника данных Конфиденциальность Целостность Неотказуемость с доказательством источника Дополнительные услуги Подписывание квитанции о приеме: неотказуемость доставки Метки безопасности Защищенные перечни рассылки

Схемы защиты почтовых сообщений PEM: privacy enhanced mail PGP: pretty good privacy S/MIME: secure MIME

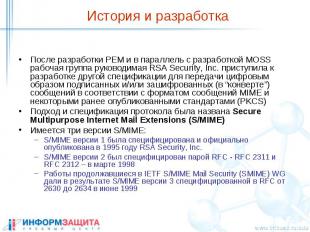

История и разработка После разработки PEM и в параллель с разработкой MOSS рабочая группа руководимая RSA Security, Inc. приступила к разработке другой спецификации для передачи цифровым образом подписанных и/или зашифрованных (в “конверте”) сoобщений в соответствии с форматом сообщений MIME и некоторыми ранее опубликованными стандартами (PKCS) Подход и спецификация протокола была названа Secure Multipurpose Internet Mail Extensions (S/MIME) Имеется три версии S/MIME: S/MIME версии 1 была специфицирована и официально опубликована в 1995 году RSA Security, Inc. S/MIME версии 2 был специфицирован парой RFC - RFC 2311 и RFC 2312 – в марте 1998 Работы продолжавшиеся в IETF S/MIME Mail Security (SMIME) WG дали в результате S/MIME версии 3 специфицированной в RFC от 2630 до 2634 в июне 1999

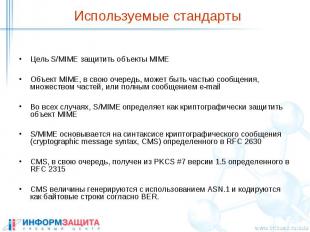

Используемые стандарты Цель S/MIME защитить объекты MIME Объект MIME, в свою очередь, может быть частью сообщения, множеством частей, или полным сообщением e-mail Во всех случаях, S/MIME определяет как криптографически защитить объект MIME S/MIME основывается на синтаксисе криптографического сообщения (cryptographic message syntax, CMS) определенного в RFC 2630 CMS, в свою очередь, получен из PKCS #7 версии 1.5 определенного в RFC 2315 CMS величины генерируются с использованием ASN.1 и кодируются как байтовые строки согласно BER.

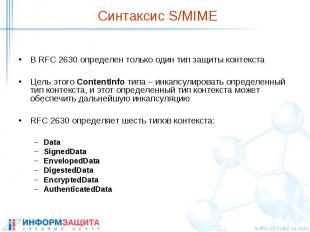

Синтаксис S/MIME В RFC 2630 определен только один тип защиты контекста Цель этого ContentInfo типа – инкапсулировать определенный тип контекста, и этот определенный тип контекста может обеспечить дальнейшую инкапсуляцию RFC 2630 определяет шесть типов контекста: Data SignedData EnvelopedData DigestedData EncryptedData AuthenticatedData

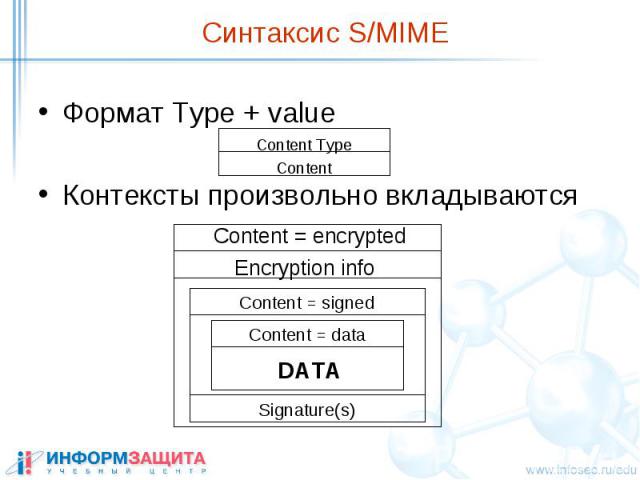

Синтаксис S/MIME Формат Type + value Контексты произвольно вкладываются

Формат Signed Data

Формат Signature

Формат Signature

Формат Enveloped Data

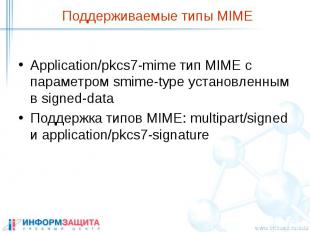

Поддерживаемые типы MIME Application/pkcs7-mime тип MIME с параметром smime-type установленным в signed-data Поддержка типов MIME: multipart/signed и application/pkcs7-signature

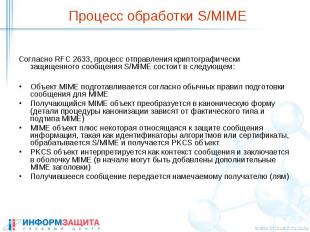

Процесс обработки S/MIME Согласно RFC 2633, процесс отправления криптографически защищенного сообщения S/MIME состоит в следующем: Объект MIME подготавливается согласно обычных правил подготовки сообщения для MIME Получающийся MIME объект преобразуется в каноническую форму (детали процедуры канонизации зависят от фактического типа и подтипа MIME) MIME объект плюс некоторая относящаяся к защите сообщения информация, такая как идентификаторы алгоритмов или сертификаты, обрабатывается S/MIME и получается PKCS объект PKCS объект интерпретируется как контекст сообщения и заключается в оболочку MIME (в начале могут быть добавлены дополнительные MIME заголовки) Получившееся сообщение передается намечаемому получателю (лям)

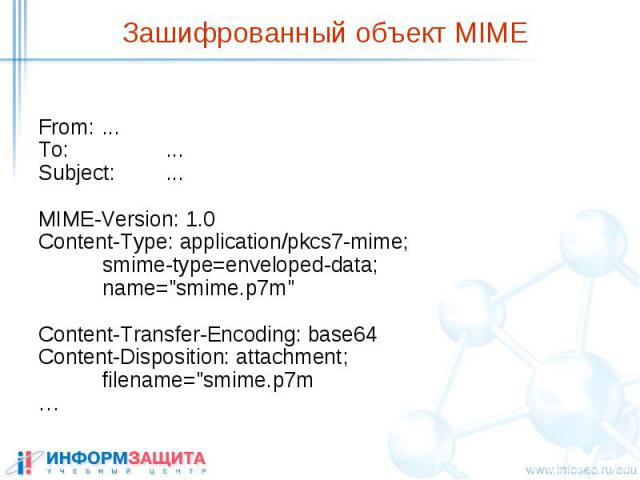

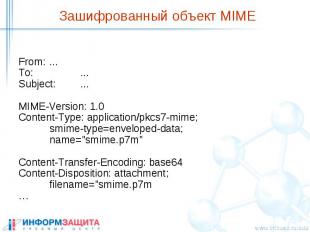

Зашифрованный объект MIME From: ... To: ... Subject: ... MIME-Version: 1.0 Content-Type: application/pkcs7-mime; smime-type=enveloped-data; name="smime.p7m" Content-Transfer-Encoding: base64 Content-Disposition: attachment; filename="smime.p7m …

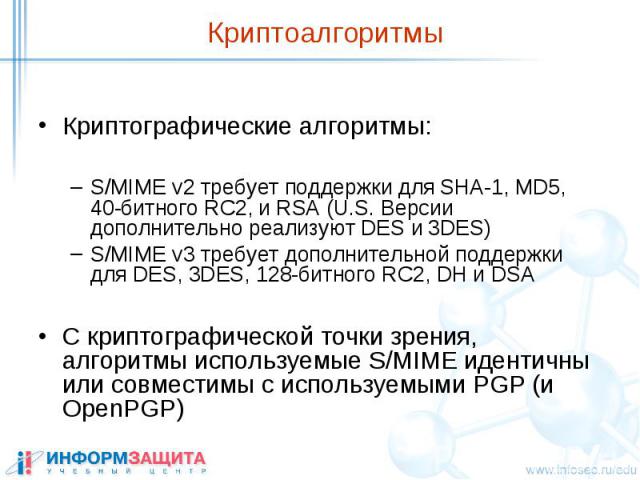

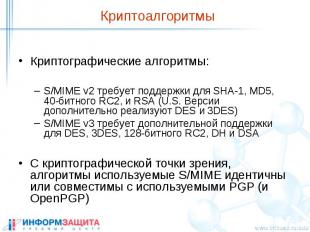

Криптоалгоритмы Криптографические алгоритмы: S/MIME v2 требует поддержки для SHA-1, MD5, 40-битного RC2, и RSA (U.S. Версии дополнительно реализуют DES и 3DES) S/MIME v3 требует дополнительной поддержки для DES, 3DES, 128-битного RC2, DH и DSA С криптографической точки зрения, алгоритмы используемые S/MIME идентичны или совместимы с используемыми PGP (и OpenPGP)

Процесс защищенного почтового обмена

Процедура построения и проверки цепочки сертификации по RFC 2632

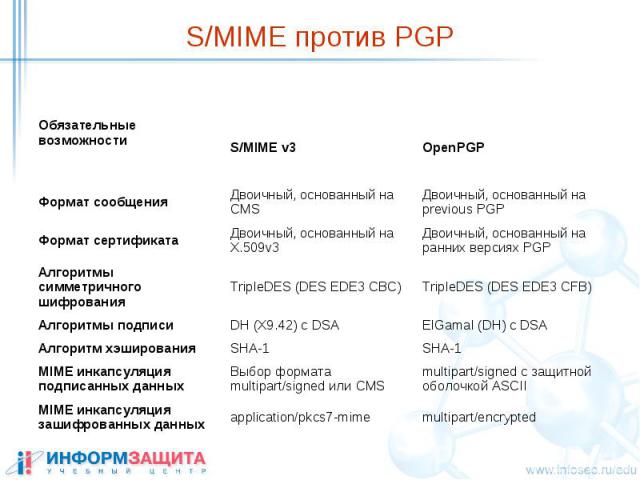

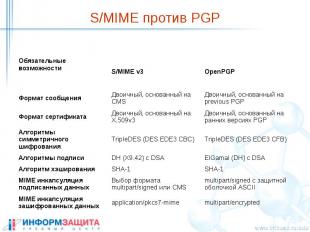

S/MIME против PGP

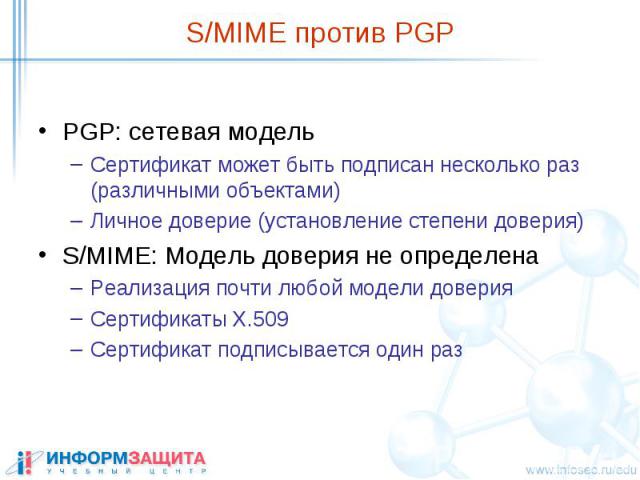

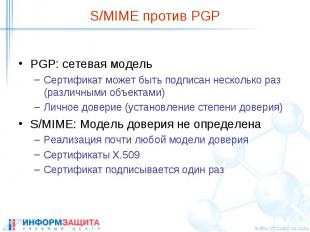

S/MIME против PGP PGP: сетевая модель Сертификат может быть подписан несколько раз (различными объектами) Личное доверие (установление степени доверия) S/MIME: Модель доверия не определена Реализация почти любой модели доверия Сертификаты X.509 Сертификат подписывается один раз

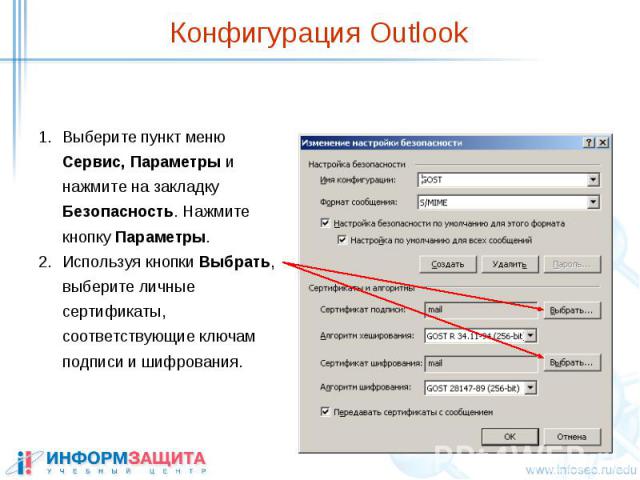

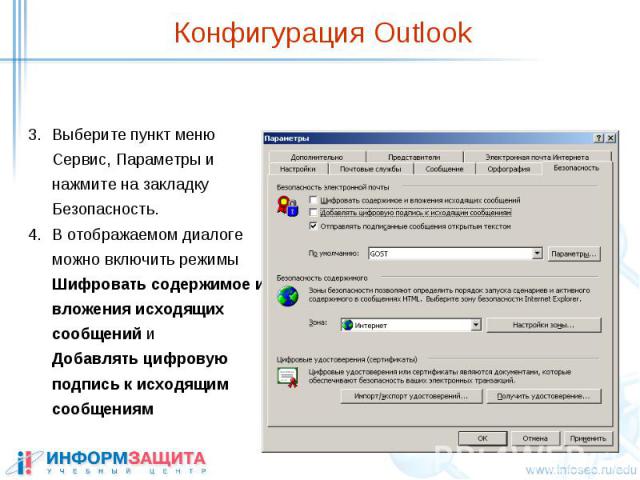

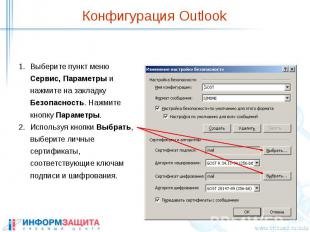

Конфигурация Outlook

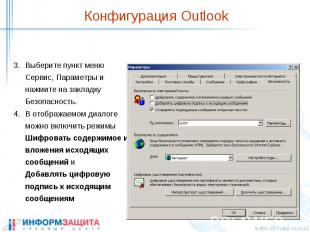

Конфигурация Outlook

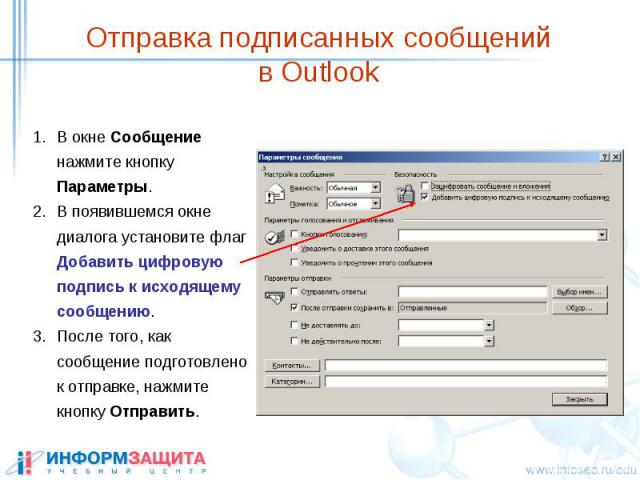

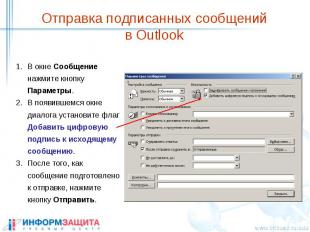

Отправка подписанных сообщений в Outlook

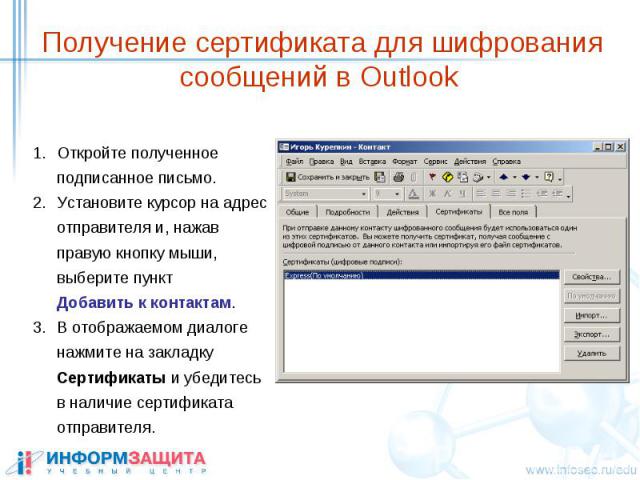

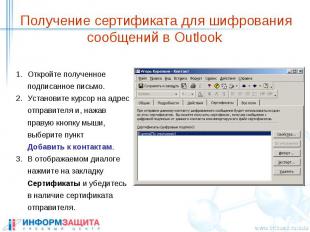

Получение сертификата для шифрования сообщений в Outlook

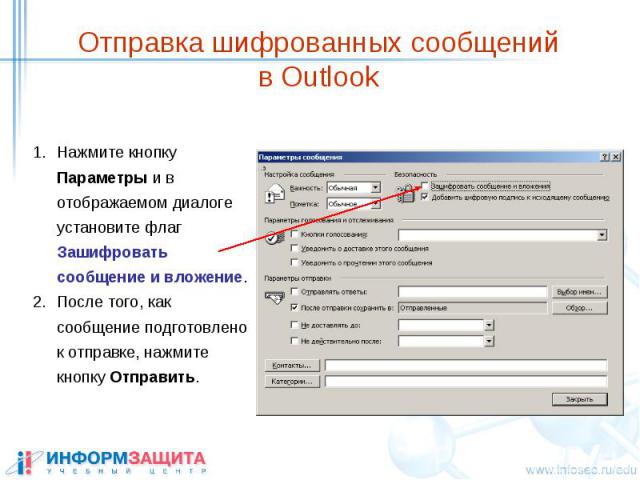

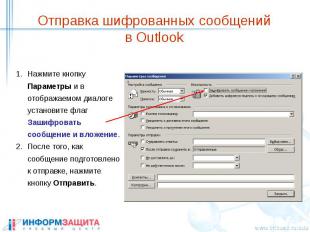

Отправка шифрованных сообщений в Outlook

Запрос сертификатов и настройка защищенного почтового обмена