Презентация на тему: Защита собственной информации от несанкционированного доступа

Презентацию подготовила: Аристова Екатерина Ученица 10 класса Презентация подготовлена для конкурса:»Интернешка» http:/ /interneshka.org/

Эта тема особенно актуальна сегодня во время быстрого развития компьютерных технологий. Из-за хищения конфиденциальных данных многие компании и частные лица несут большие потери и убытки.

Несанкционированный доступ – чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий.

Несанкционированный доступ осуществляется, как правило, с использованием чужого имени, изменением физических адресов устройств, использованием информации, оставшейся после решения задач, модификацией программного и информационного обеспечения, хищением носителя информации, установкой аппаратуры записи.

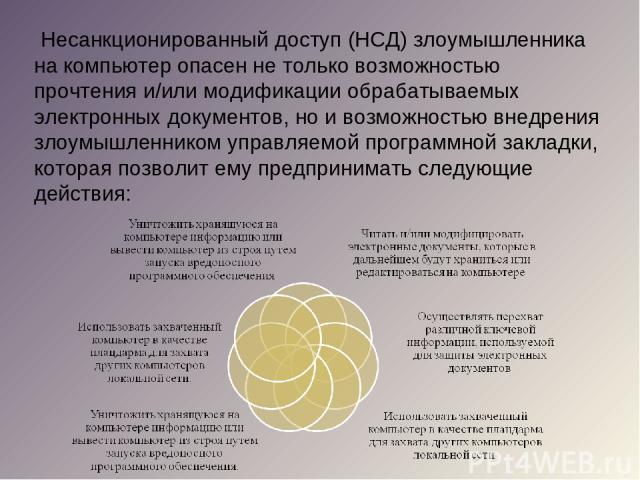

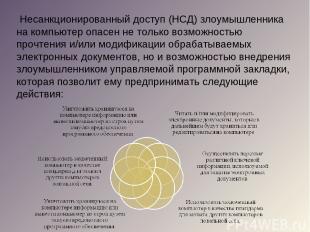

Несанкционированный доступ (НСД) злоумышленника на компьютер опасен не только возможностью прочтения и/или модификации обрабатываемых электронных документов, но и возможностью внедрения злоумышленником управляемой программной закладки, которая позволит ему предпринимать следующие действия:

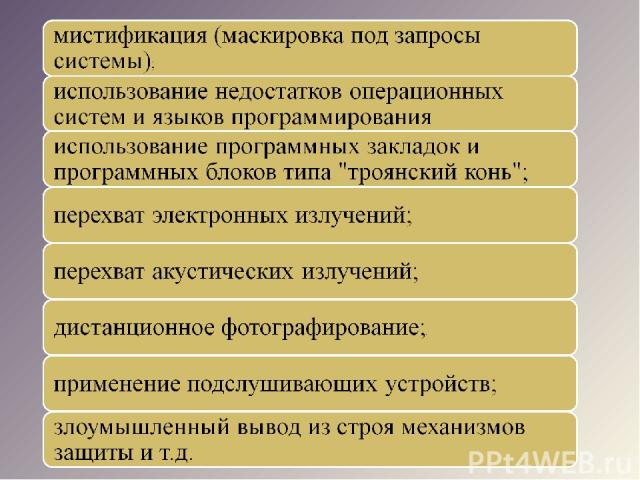

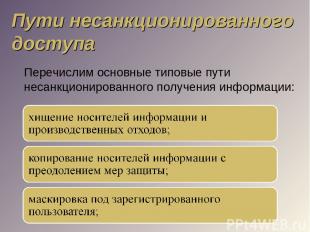

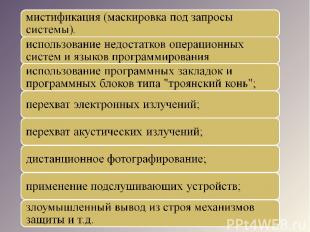

Пути несанкционированного доступа Перечислим основные типовые пути несанкционированного получения информации:

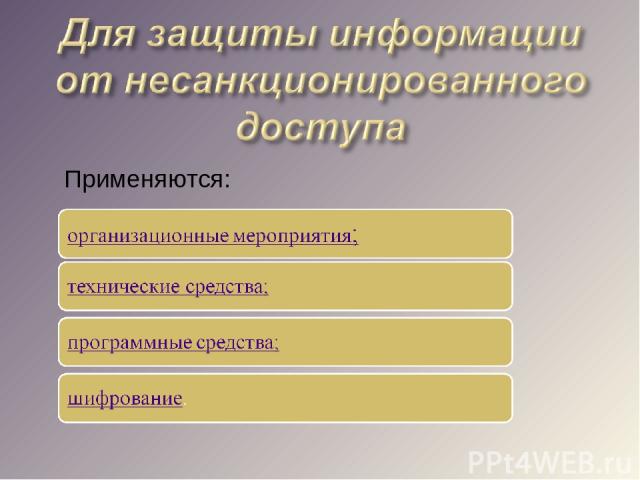

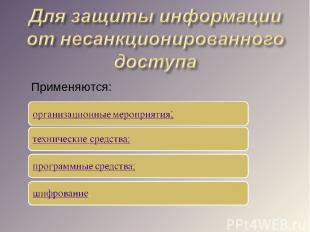

Применяются:

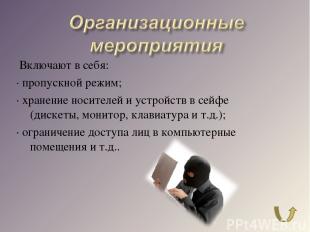

Включают в себя: · пропускной режим; · хранение носителей и устройств в сейфе (дискеты, монитор, клавиатура и т.д.); · ограничение доступа лиц в компьютерные помещения и т.д..

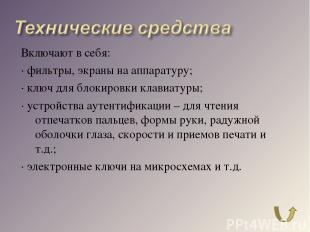

Включают в себя: · фильтры, экраны на аппаратуру; · ключ для блокировки клавиатуры; · устройства аутентификации – для чтения отпечатков пальцев, формы руки, радужной оболочки глаза, скорости и приемов печати и т.д.; · электронные ключи на микросхемах и т.д.

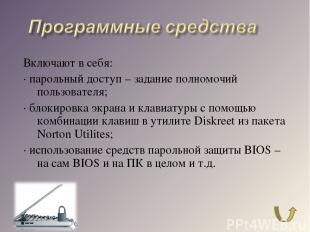

Включают в себя: · парольный доступ – задание полномочий пользователя; · блокировка экрана и клавиатуры с помощью комбинации клавиш в утилите Diskreet из пакета Norton Utilites; · использование средств парольной защиты BIOS – на сам BIOS и на ПК в целом и т.д.

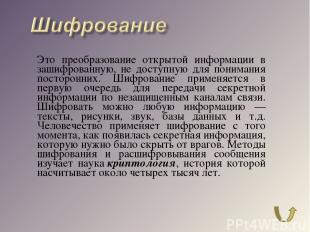

Это преобразование открытой информации в зашифрованную, не доступную для понимания посторонних. Шифрование применяется в первую очередь для передачи секретной информации по незащищенным каналам связи. Шифровать можно любую информацию — тексты, рисунки, звук, базы данных и т.д. Человечество применяет шифрование с того момента, как появилась секретная информация, которую нужно было скрыть от врагов. Методы шифрования и расшифровывания сообщения изучает наука криптология, история которой насчитывает около четырех тысяч лет.

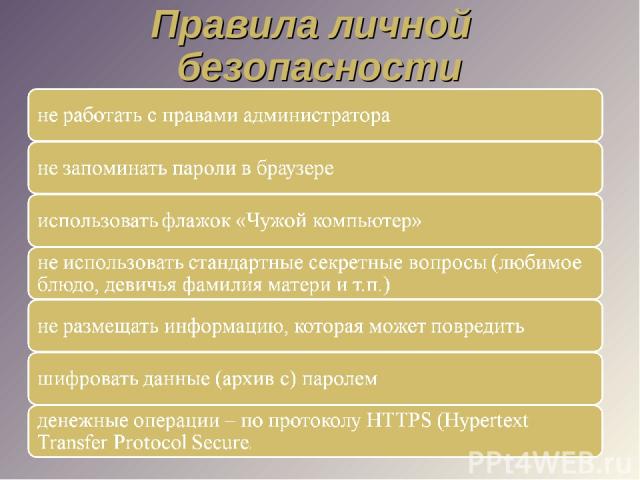

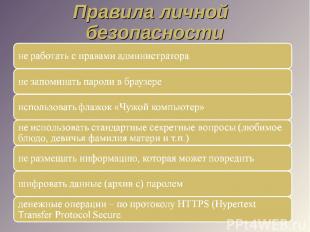

Правила личной безопасности

http://life-prog/ru/ http://wikipedia.org/